- Home

- Fabricantes

- Portnox

- Portnox

Portnox

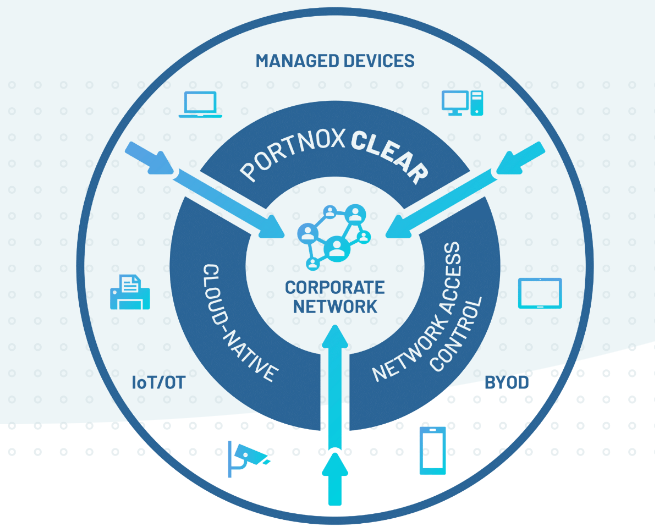

Segurança essencial para a rede corporativa. Não importa quão complexa seja

A única plataforma de nuvem nativa, plataforma agnóstica de fornecedores que unifica a autenticação da rede, mitigação de riscos e a aplicação do compliance

Veja e entenda

- Ganhe visibilidade em tempo real de endpoints tentando se conectar à sua rede, além contexto adicional como a localização, tipo de dispositivo camada de acesso solicitado para autenticação

- Isso se aplica para gerenciar dispositivos da empresa, BYOD e IoT/OT, não importa se eles estão autenticados via wire ports, WiFi ou VPN

Controle e monitore

- Defina e enfoque o controle de acesso único baseado nas funções, locais, tipos de dispositivo e mais entre outras camadas de acesso à rede

- Além disso, aproveite os poderosos recursos de configuração de política de avaliação de risco do Portnox CLEAR para monitorar continuamente a postura de risco dos dispositivos conectados

Permanecer em conformidade

- Os recursos de cumprimento de conformidade do Portnox CLEAR podem ajudar sua organização a aderir aos padrões regulatórios e de conformidade específicos do setor, como HIPAA, GLBA, PCI DSS, GDPR e outros.

Fabricante: Portnox

Descrição detalhada do produto

SOLICITE SEU ORÇAMENTO

Descrição detalhada do produto

Recursos

RAIO

- Proteção anti-inundação

- Suporte RadSec e encaminhamento RADIUS

Autenticação

- Autenticação baseada em função bypass de autenticação MAC

- Serviços de autoridade de certificação

Segurança

- Autenticação 802.1X

- Atribuição dinâmica de VLAN/ACL

- Autorização pós-conexão

Visibilidade

- Modo somente monitoramento

- Retenção de dados do dispositivo arquivado

- Perfil gerenciado, BYOD e IoT

Ao controle

- Acesso baseado em função e localização

- Atribuição de grupo de políticas por tipo de dispositivo

- Segmentação automática de usuários

Mitigação

- Avaliação de postura de risco de endpoint

- Controle de acesso baseado em risco

- Verificações de firewall, antivírus e aplicativos

Remediação

- Quarentena de terminal

- Atualizações de firewall e antivírus

- Aplicação da conformidade

Comunicando

- Visibilidade do dispositivo e linha do tempo de conexão

- Histórico de acesso de convidados

- Adesão de segurança e conformidade

Obrigado! Logo entraremos em contato!